Обход блокировок впн

Обход блокировок VPN: методы и технологии

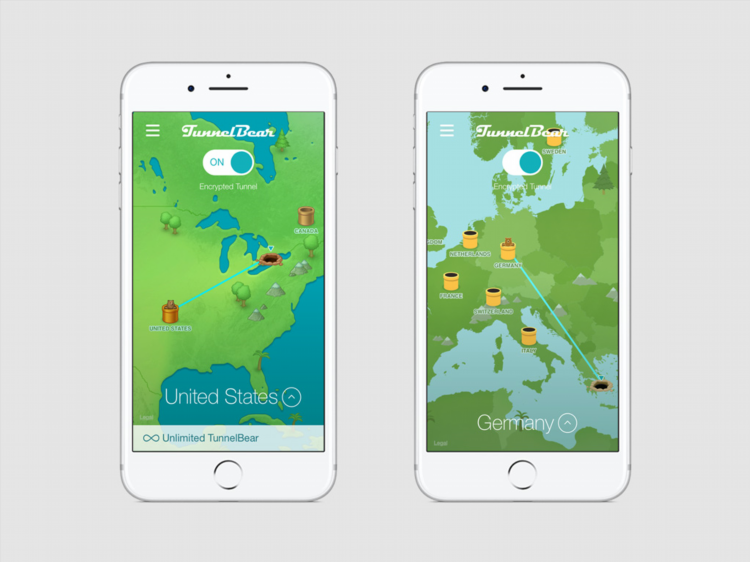

В условиях усиливающейся интернет-цензуры использование VPN становится необходимым инструментом для обеспечения доступа к информации. Однако ряд государств и организаций предпринимают технические меры для блокировки VPN-сервисов. Эффективный обход блокировок VPN требует понимания используемых технологий и методов противодействия.

Технологии блокировки VPN

DPI (Deep Packet Inspection)

Глубокий анализ пакетов (DPI) позволяет провайдерам интернета распознавать трафик VPN по специфическим признакам в заголовках пакетов. Этот метод широко применяется для фильтрации трафика и блокировки известных протоколов VPN, таких как OpenVPN и L2TP.

Блокировка по IP-адресам

Базовый метод блокировки — фильтрация IP-адресов, принадлежащих VPN-провайдерам. Доступ к серверам с этими адресами ограничивается на уровне сетевой инфраструктуры провайдера или фаервола.

Анализ поведенческих признаков трафика

Даже при использовании шифрования, VPN-трафик может быть выявлен по паттернам передачи данных, например по постоянной скорости и равномерным интервалам между пакетами.

Методы обхода блокировок VPN

Использование нестандартных портов

Большинство VPN используют стандартные порты, например 1194 для OpenVPN. Изменение порта на более распространённый, например 443 (используемый для HTTPS), затрудняет различение VPN-трафика и защищённого веб-сёрфинга.

Протоколы с маскировкой

Для обхода DPI применяются маскирующие протоколы:

-

Obfsproxy (обфускация трафика) — изменяет структуру данных, чтобы они выглядели как обычный HTTPS-трафик.

-

Shadowsocks — прокси-сервер с поддержкой шифрования, часто используется для обхода цензуры в Китае.

-

WireGuard с обфускацией — современный VPN-протокол, обеспечивающий высокую скорость и расширенные возможности маскировки.

Использование VPN через TLS/SSL-туннелирование

Туннелирование VPN-трафика через TLS позволяет скрыть его внутри защищённого HTTPS-соединения, что делает распознавание практически невозможным без разрыва шифрования.

Многоуровневая маршрутизация (Multi-hop VPN)

Многоступенчатое шифрование и передача трафика через несколько серверов усложняют анализ и затрудняют блокировку. Этот метод повышает анонимность и устойчивость соединения к вмешательству.

Выбор VPN-сервиса для обхода блокировок

При выборе VPN-сервиса для обхода блокировок VPN необходимо учитывать:

-

Наличие маскирующих протоколов

-

Поддержка смены портов

-

Обход DPI и фильтрации по IP

-

Разнообразие серверов в юрисдикциях с нейтральной политикой

Рекомендуется использовать проверенные сервисы с высокой репутацией, регулярно обновляющие список IP-адресов и адаптирующие протоколы к новым методам фильтрации.

Альтернативные инструменты обхода

В случаях, когда VPN полностью заблокирован, применяются альтернативные средства:

-

Tor — анонимная сеть, передающая трафик через несколько узлов.

-

Psiphon — гибридное решение с использованием VPN, SSH и HTTP-прокси.

-

Smart DNS — подменяет DNS-запросы, но не шифрует трафик, что делает его менее защищённым.

Юридические аспекты

Использование VPN и технологий обхода блокировок регулируется законодательством конкретной страны. В некоторых юрисдикциях обход ограничений может квалифицироваться как административное или уголовное правонарушение. Перед применением следует ознакомиться с местными законами и оценить возможные риски.

FAQ

Какой протокол VPN лучше использовать для обхода DPI?

Для обхода глубокого анализа пакетов рекомендуется использовать OpenVPN с Obfsproxy, Shadowsocks или WireGuard с обфускацией.

Можно ли использовать обычный HTTPS-прокси вместо VPN?

Да, но уровень защиты ниже. HTTPS-прокси не шифрует весь трафик устройства и не обеспечивает смену IP.

Чем отличается Smart DNS от VPN?

Smart DNS не шифрует трафик, а лишь изменяет геолокацию путём подмены DNS-запросов. Это менее надёжно в условиях жёсткой фильтрации.

Почему VPN может перестать работать внезапно?

Это может быть связано с блокировкой IP-адресов сервера, обновлением фильтров DPI или изменением сетевой политики провайдера.

Насколько безопасно использовать Tor для обхода блокировок?

Tor обеспечивает высокий уровень анонимности, но из-за снижения скорости и потенциальных уязвимостей выходных узлов не рекомендуется для передачи конфиденциальных данных без дополнительного шифрования.

Лучший vpn для крыма

Альтернативы

Какие типы vpn существуют

Блокировки

Самые лучшие впн для айфон

Безопасность

Впн скачать бесплатно на айфон

Без Логов

Перестал работать впн в россии

Spotify

Скачать последнюю версию vpn

ГеоблокиИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.