Ни один впн не работает

Почему ни один впн не работает: актуальные причины и технические ограничения

Основные причины, по которым ни один впн не работает

Современные условия сетевой фильтрации, контроль интернет-трафика и блокировки на уровне операторов связи привели к тому, что ни один впн не работает стабильно в определённых регионах. Это вызвано сочетанием технических и организационных факторов:

-

Глубокая проверка пакетов (DPI) — используется для идентификации и блокировки VPN-трафика.

-

Селективная блокировка IP-адресов — VPN-серверы быстро вносятся в чёрные списки.

-

Ограничения протоколов — блокируются специфические VPN-протоколы (например, OpenVPN, WireGuard).

-

Региональные запреты — правительственные меры против обхода интернет-цензуры.

DPI и блокировка протоколов

Технология Deep Packet Inspection (DPI) анализирует структуру интернет-пакетов и позволяет провайдерам точно определять использование VPN-соединения. В результате большинство популярных протоколов (OpenVPN, L2TP/IPSec, IKEv2) становятся неэффективными.

Особенно уязвимыми оказываются протоколы, не поддерживающие маскировку. Даже при использовании нестандартных портов соединения блокируются в течение нескольких секунд.

Фильтрация по IP-адресам

Провайдеры и контролирующие органы используют базы данных IP-адресов, принадлежащих VPN-сервисам. Обновление таких списков происходит в автоматическом режиме с привлечением специализированного ПО. Как следствие, доступ к VPN-серверам может быть заблокирован почти сразу после подключения.

Даже при регулярной смене IP-адресов большинство сервисов не успевают реагировать на блокировки в реальном времени, что делает использование VPN нестабильным.

Актуальные методы, блокирующие VPN

На практике применяются следующие методы:

-

DNS-блокировки — предотвращают обращение к доменам VPN-сервисов.

-

SNI-фильтрация — позволяет определить сервис по имени TLS-сессии.

-

TCP Reset — искусственное разрывание соединений.

-

Фильтрация MTU — обрезание нестандартного VPN-трафика.

Эти методы работают в комплексе и обеспечивают устойчивую недоступность VPN-трафика даже при использовании современных обходных техник.

Ни один впн не работает в условиях тотальной фильтрации

В ряде стран внедрена система сетевого контроля, при которой ни один впн не работает стабильно вне зависимости от используемого протокола, геолокации сервера или уровня шифрования. Это подтверждается техническими отчётами исследовательских групп и фактами из публичных реестров блокировок.

Например, в условиях фильтрации национальных операторов связи устанавливаются устройства, блокирующие любые попытки туннелирования, в том числе маскируемого под HTTPS или TLS-трафик.

Использование VPN в корпоративной среде

Даже в корпоративных сетях, где VPN используется для безопасного доступа к внутренним ресурсам, возникают сложности:

-

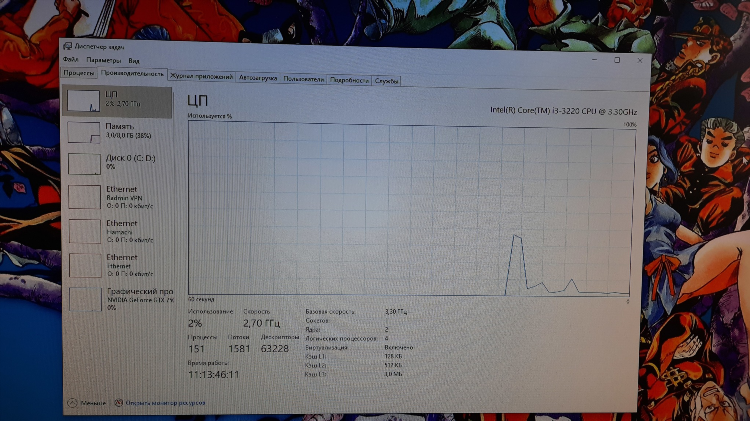

Пониженная скорость соединения из-за DPI.

-

Сбои при аутентификации из-за блокировок ключевых портов.

-

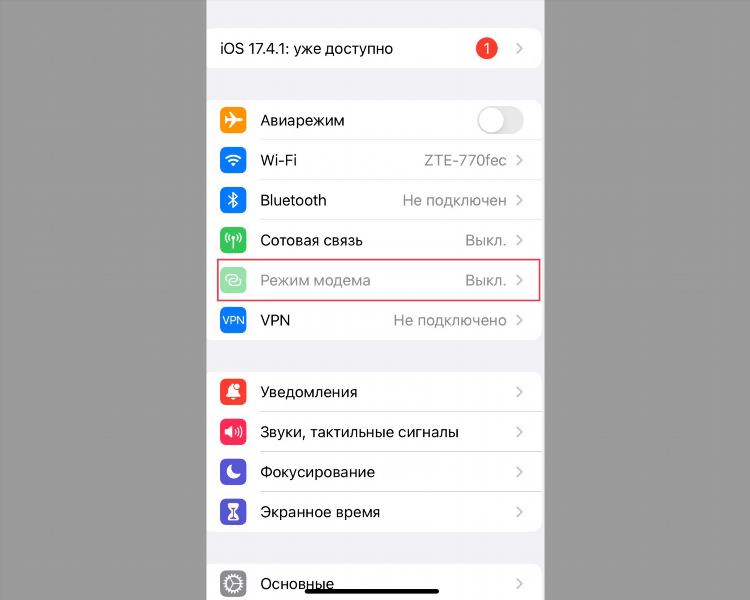

Ограничения по использованию мобильного интернета.

В результате полноценное использование VPN в таких условиях невозможно без специализированных решений, часто недоступных частным пользователям.

Альтернативы VPN и их ограничения

На фоне того, что ни один впн не работает стабильно, популярность набирают альтернативные технологии:

-

Shadowsocks — прокси-система с минимальной сигнатурой, но также подвержена блокировкам.

-

Tor — децентрализованная сеть, отличающаяся низкой скоростью и уязвимостью к DNS-фильтрации.

-

TLS-туннелирование (обфускация) — частично работает, но требует сложной настройки и знаний.

Ни одна из этих технологий не гарантирует стабильный обход блокировок.

Часто задаваемые вопросы (FAQ)

Как понять, что VPN не работает?

Симптомы включают отсутствие загрузки страниц, невозможность подключения к серверу, низкую скорость и отсутствие маршрутизации трафика.

Есть ли VPN, которые не блокируются?

На данный момент нет общедоступных VPN-сервисов, устойчивых к комплексной фильтрации. Частные решения частично эффективны, но требуют технической подготовки.

Может ли смена порта решить проблему?

Смена порта временно помогает обойти примитивные фильтры, но не защищает от DPI и IP-блокировок.

Почему даже платные VPN не работают?

Коммерческие VPN-сервисы также попадают в списки блокировок. Их IP-адреса и протоколы быстро выявляются системами фильтрации.

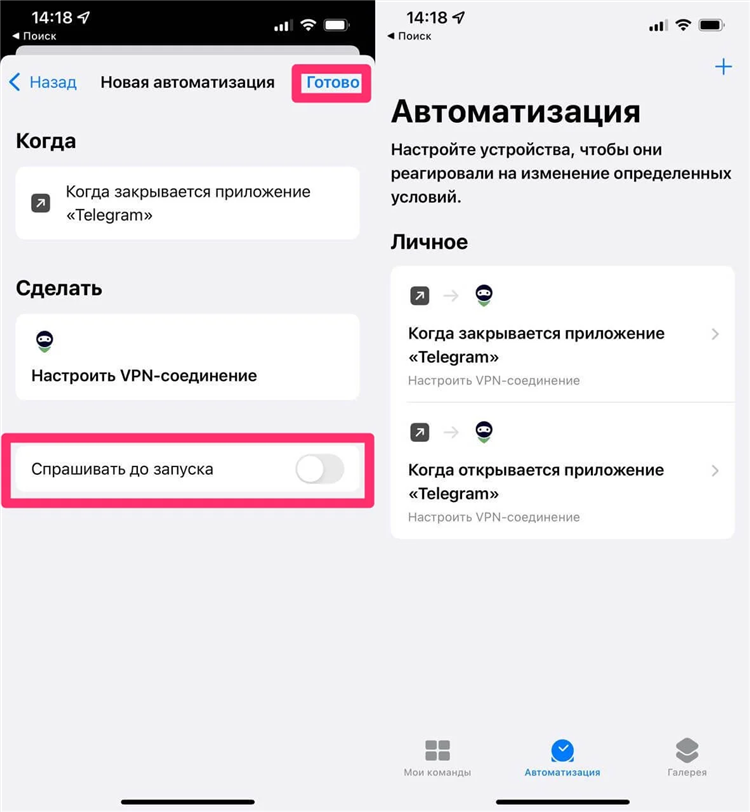

Что делать, если VPN перестал работать?

Рекомендуется использовать альтернативные способы шифрования, в том числе обфускацию, индивидуальные прокси или корпоративные туннели с нестандартной конфигурацией.

Экспресс впн купить

Linux

4pda vpn для андроид

Тесты

Скачать впн мастер

YouTube

Медведь vpn

Бизнес

Как выключить vpn

АльтернативыИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.