Маскировка vpn трафика

Маскировка VPN трафика: методы, задачи и технологии обхода блокировок

Что такое маскировка VPN трафика

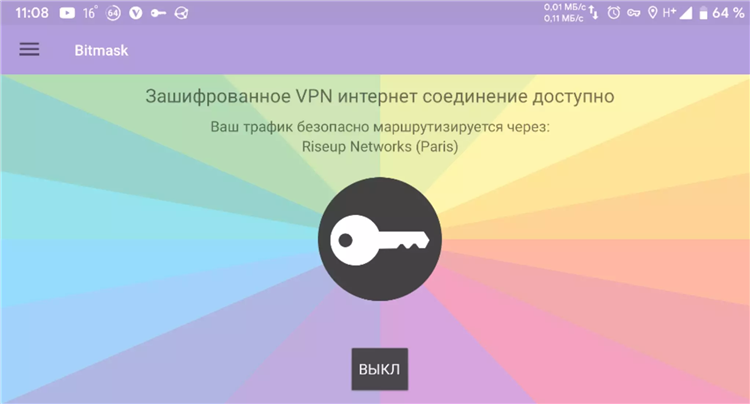

Маскировка VPN трафика — это совокупность технических методов, направленных на скрытие признаков использования VPN-соединения. Основная цель маскировки заключается в обходе систем фильтрации и блокировок, которые выявляют и ограничивают доступ к VPN-сервисам.

Во многих странах и корпоративных сетях применяется глубокий анализ трафика (Deep Packet Inspection, DPI), который способен обнаружить VPN-подключение. Маскировка трафика позволяет сделать VPN-соединение неотличимым от обычного интернет-трафика, что критически важно для обеспечения конфиденциальности и доступа к заблокированным ресурсам.

Технологии маскировки VPN трафика

Существует несколько распространённых технологий, используемых для маскировки VPN трафика:

-

Obfsproxy (Obfuscation Proxy)

Используется для искажения сигнатур трафика VPN-протокола. Технология была разработана в рамках проекта Tor и адаптирована для работы с VPN. -

Stunnel (SSL Tunneling)

Позволяет инкапсулировать VPN-трафик внутри SSL-сессий, имитируя HTTPS-соединения, которые невозможно отличить от стандартных запросов к веб-сайтам. -

Shadowsocks

Прокси-протокол, изначально созданный для обхода интернет-цензуры. Маскирует трафик, делая его менее подозрительным для фильтрующих систем. -

XTLS и TLS Camouflage

Обеспечивает маскировку VPN-трафика под стандартные TLS-сессии с помощью внедрения расширений и методов handshake-а, аналогичных тем, что используются в обычных браузерах.

Почему требуется маскировка VPN трафика

Маскировка VPN трафика необходима в следующих случаях:

-

Цензура на государственном уровне

В ряде государств использование VPN ограничено или запрещено. Применение маскировки позволяет сохранить доступ к ресурсам в условиях блокировок. -

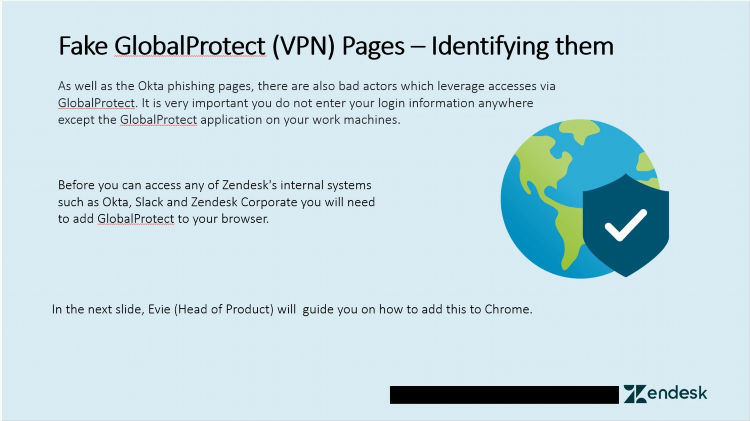

Фильтрация в корпоративных и учебных сетях

Во многих организациях установлены фаерволы, блокирующие VPN. Маскировка позволяет обойти ограничения, не нарушая политику безопасности. -

Избежание обнаружения DPI-системами

Маскировка позволяет обойти глубокую проверку пакетов, делая VPN-трафик внешне идентичным обычному.

Методы обнаружения VPN трафика

Для борьбы с использованием VPN применяются следующие методы анализа:

-

Глубокий анализ пакетов (DPI)

Проверяет структуру и метаданные пакетов на предмет известных сигнатур VPN-протоколов (OpenVPN, WireGuard и др.). -

Анализ поведенческих шаблонов

Определяет регулярность, объём и направление соединений, характерных для VPN-сессий. -

Блокировка IP-адресов провайдеров VPN

Используется для предотвращения соединений с известными адресами серверов VPN.

Маскировка VPN трафика в OpenVPN и WireGuard

OpenVPN и WireGuard являются двумя наиболее популярными протоколами. Для них доступны методы маскировки:

-

OpenVPN через TCP 443

Использование TCP-порта 443 позволяет имитировать HTTPS-трафик. -

Pluggable Transports (Obfs4, Meek)

Подключаемые модули обеспечивают дополнительную маскировку поверх базового протокола. -

WireGuard через UDP-обфускацию и TLS-туннелирование

В базовой конфигурации WireGuard легко обнаруживается, однако при использовании туннелирования его можно замаскировать.

Ограничения и риски при использовании маскировки

Несмотря на эффективность маскировки VPN трафика, существуют ограничения:

-

Увеличение задержек

Дополнительная обработка трафика может привести к снижению скорости соединения. -

Сложность настройки

Для реализации эффективной маскировки требуется знание сетевых протоколов и опыт администрирования. -

Неполная незаметность

Некоторые технологии DPI способны выявлять маскировку при достаточном уровне анализа.

FAQ

Что такое Obfsproxy и как он работает?

Obfsproxy — это прокси-программа, искажающая сигнатуру трафика VPN или Tor, делая его неприметным для DPI-систем.

Может ли использование TCP 443 полностью замаскировать VPN?

Нет. Хотя трафик через TCP 443 выглядит как HTTPS, DPI-системы могут анализировать поведение handshake-а и выявлять отклонения.

Является ли маскировка VPN легальной?

Законность зависит от юрисдикции. В некоторых странах использование и маскировка VPN регулируются или запрещены.

Чем отличается маскировка VPN от обычного шифрования?

Шифрование скрывает содержимое трафика, а маскировка скрывает сам факт использования VPN.

Какие протоколы наиболее устойчивы к обнаружению?

Протоколы, использующие TLS-маскировку и технологии Obfuscation, показывают высокую устойчивость при корректной настройке.

Впн на роутер

Геоблоки

Впн для хрома расширение

Туризм

Vpn россии для пк

Тесты

Топ впнов

YouTube

Рав впн

БизнесИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.