Общий ключ для vpn что это

Общий ключ для VPN: что это

Понятие общего ключа в контексте VPN

Общий ключ для VPN — это криптографическая информация, используемая для шифрования и расшифровки данных при подключении к виртуальной частной сети (VPN). Он применяется в протоколах с предварительным распределением ключей (Pre-Shared Key, PSK), например, в IPsec. Общий ключ известен как клиенту, так и серверу до начала соединения и служит для аутентификации сторон и обеспечения конфиденциальности передаваемых данных.

Где применяется общий ключ для VPN

Протоколы, использующие общий ключ

Наиболее часто общий ключ используется в следующих VPN-протоколах:

-

IPsec (с режимом PSK) — один из самых популярных протоколов, поддерживающий общий ключ в фазе аутентификации IKE.

-

L2TP/IPsec — туннелирование по L2TP с последующим шифрованием IPsec, также использует PSK.

-

IKEv1/IKEv2 с PSK — протоколы установления безопасных соединений, в которых возможно использование общего ключа.

Назначение и функции общего ключа

Общий ключ выполняет следующие функции:

-

Аутентификация сторон VPN-соединения до установления зашифрованного канала.

-

Начальное шифрование обмена ключами, позволяющее безопасно настроить VPN-туннель.

-

Контроль доступа — только участники, обладающие ключом, могут установить соединение.

Требования к безопасности общего ключа

Для обеспечения безопасности при использовании общего ключа необходимо соблюдать ряд требований:

-

Сложность ключа: рекомендуется использовать ключ длиной не менее 20 символов с комбинацией букв, цифр и специальных символов.

-

Защита хранения: ключ не должен храниться в открытом виде или передаваться по незащищённым каналам.

-

Регулярная смена: ключ должен периодически обновляться для снижения риска компрометации.

Преимущества и ограничения использования общего ключа

Преимущества:

-

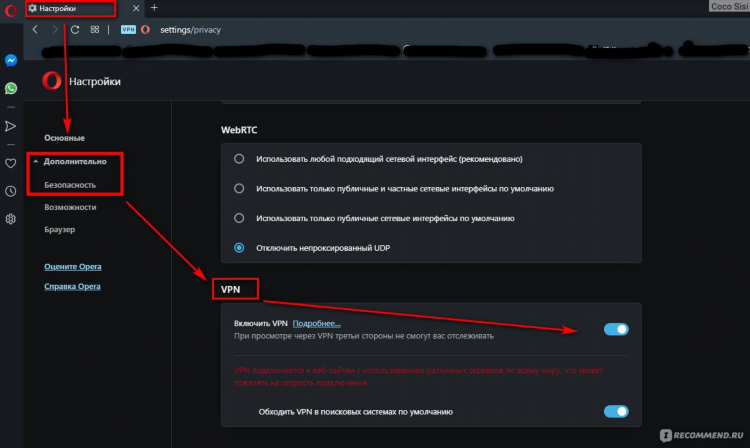

Простота настройки и внедрения.

-

Поддержка в большинстве VPN-клиентов и маршрутизаторов.

-

Быстрое развёртывание на малых и средних сетях.

Ограничения:

-

Менее безопасен по сравнению с сертификатами.

-

Трудности с масштабированием при большом количестве пользователей.

-

Требует ручного управления ключами.

Альтернативы общему ключу

В средах с повышенными требованиями безопасности часто используются альтернативные методы аутентификации:

-

Цифровые сертификаты X.509 — позволяют реализовать более устойчивую и масштабируемую систему управления доступом.

-

Аутентификация на основе EAP (Extensible Authentication Protocol) — применяется в сложных корпоративных системах, включая поддержку смарт-карт и токенов.

Общий ключ для VPN: что это в системах безопасности

В корпоративной практике общий ключ часто используется как временное или резервное средство при ограниченных возможностях развертывания полноценной PKI-инфраструктуры. Несмотря на это, при строгих требованиях к защите данных рекомендуется переход на более безопасные методы аутентификации.

Блок FAQ

Вопрос 1: Общий ключ для VPN — это пароль?

Нет, это криптографический элемент, используемый для предварительной аутентификации сторон VPN-соединения. Он может выглядеть как пароль, но выполняет технически иную функцию.

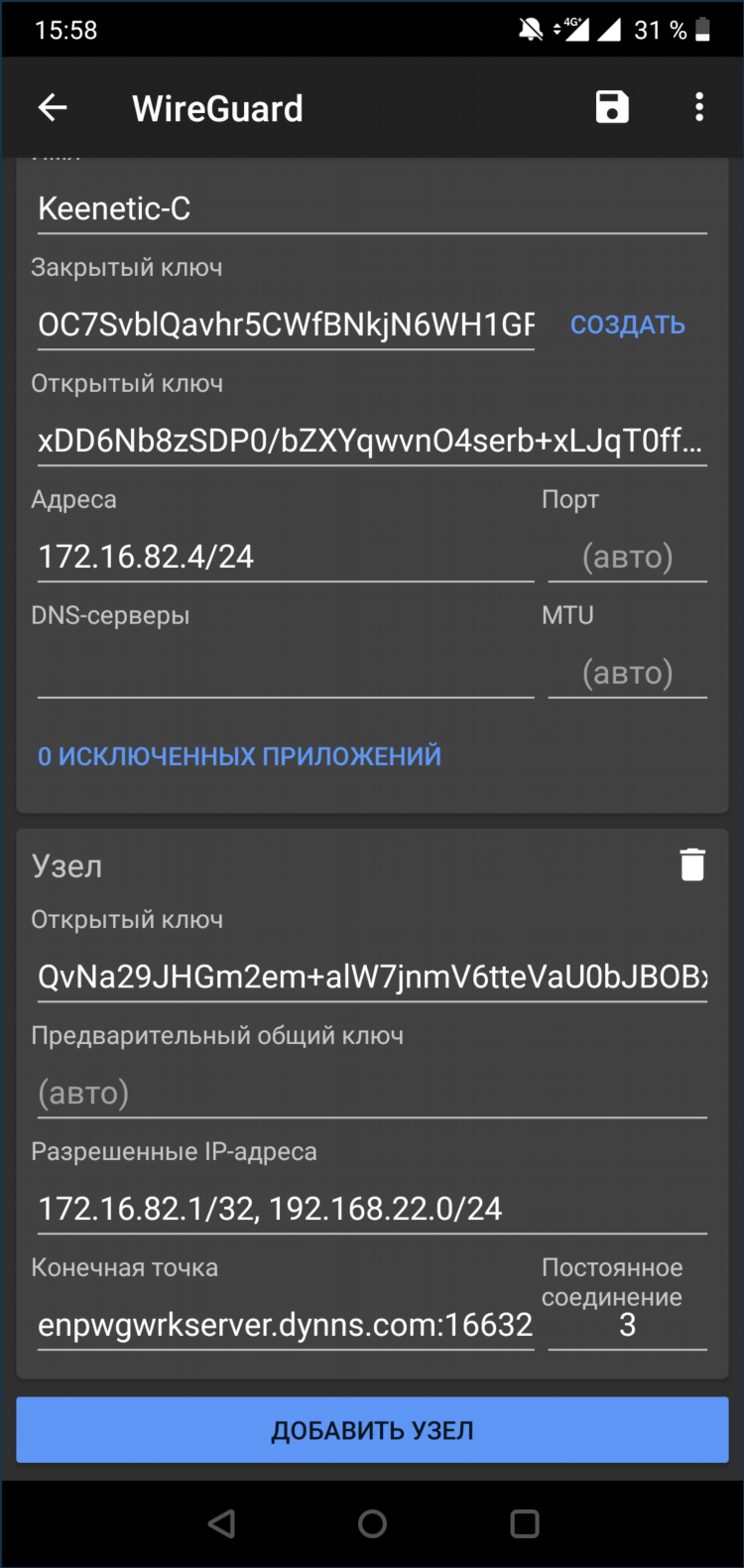

Вопрос 2: Какой формат имеет общий ключ?

Общий ключ может быть представлен в виде строки символов (ASCII) или в шестнадцатеричном формате, в зависимости от требований VPN-системы.

Вопрос 3: Можно ли использовать один общий ключ для всех пользователей?

Технически возможно, но не рекомендуется. Это снижает безопасность и затрудняет аудит. Рекомендуется использовать индивидуальные ключи или сертификаты.

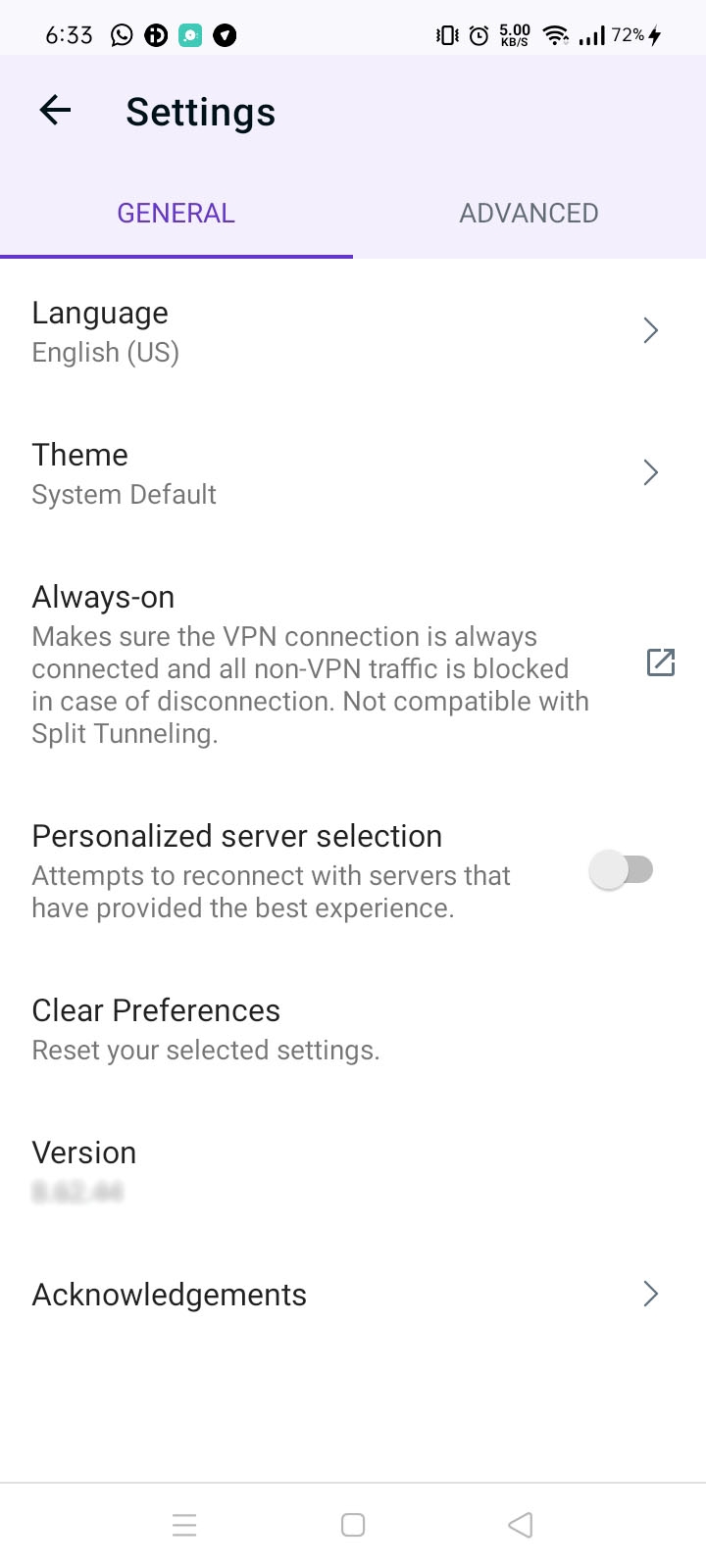

Вопрос 4: Где хранится общий ключ в VPN-клиенте?

Ключ хранится в конфигурационных файлах или системном хранилище VPN-клиента, в зависимости от используемого ПО и настроек.

Вопрос 5: Как передавать общий ключ безопасно?

Только через защищённые каналы: шифрованные электронные письма, менеджеры паролей, защищённые мессенджеры или личную передачу.

Расширения опера гх впн

YouTube

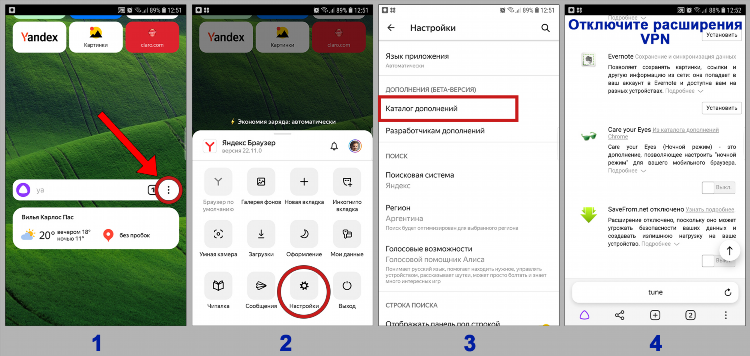

Яндекс как включить впн

Альтернативы

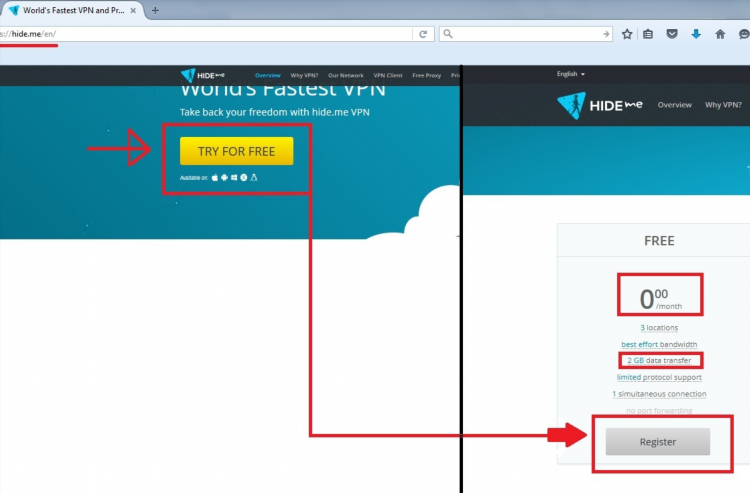

Фри впн хром

Блокировки

Vpn зеленый ключик

БезопасностьИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.