Как поднять vpn

Как поднять VPN: пошаговое руководство

Что необходимо для поднятия VPN

Для создания собственной VPN-сети требуется соблюдение ряда условий:

-

Выделенный сервер или VPS с доступом по SSH

-

Доменное имя (опционально для упрощения подключения)

-

Операционная система на сервере, чаще всего Linux (Ubuntu, Debian, CentOS)

-

VPN-программное обеспечение, например, OpenVPN, WireGuard или StrongSwan

-

Базовые знания сетевых технологий и работы с консолью

Как поднять VPN на основе OpenVPN

OpenVPN является одним из наиболее распространённых решений для организации защищённых сетевых соединений. Для поднятия VPN через OpenVPN необходимо выполнить следующие действия:

Установка OpenVPN и необходимых пакетов

-

Обновить пакеты операционной системы:

-

apt update &&&& apt upgrade -y(для Ubuntu/Debian)

-

-

Установить OpenVPN и Easy-RSA:

-

apt install openvpn easy-rsa -y

-

Настройка сервера OpenVPN

-

Создать директорию для конфигурации PKI:

-

make-cadir ~/openvpn-ca

-

-

Перейти в директорию и настроить параметры сертификатов.

-

Сгенерировать корневой сертификат и серверные ключи.

-

Создать файл конфигурации сервера, например

/etc/openvpn/server.conf, с настройками портов, маршрутизации и шифрования.

Запуск и проверка службы

-

Запустить службу OpenVPN:

-

systemctl start openvpn@server

-

-

Включить автозапуск:

-

systemctl enable openvpn@server

-

-

Проверить статус службы:

-

systemctl status openvpn@server

-

Как поднять VPN через WireGuard

WireGuard — современный протокол VPN, обеспечивающий высокую скорость и надёжную защиту.

Установка WireGuard

-

Обновить систему:

-

apt update &&&& apt upgrade -y

-

-

Установить WireGuard:

-

apt install wireguard -y

-

Настройка сервера WireGuard

-

Сгенерировать ключи:

-

wg genkey | tee privatekey | wg pubkey > publickey

-

-

Создать конфигурационный файл

/etc/wireguard/wg0.confс указанием параметров сети. -

Настроить IP-таблицу для перенаправления трафика.

-

Включить и запустить интерфейс WireGuard:

-

wg-quick up wg0 -

systemctl enable wg-quick@wg0

-

Безопасность при поднятии VPN

При организации собственной VPN необходимо учитывать следующие аспекты безопасности:

-

Использование только современных протоколов шифрования

-

Регулярное обновление серверного ПО

-

Ограничение доступа к серверу по IP-адресам или с помощью фаерволов

-

Хранение приватных ключей в защищённом месте

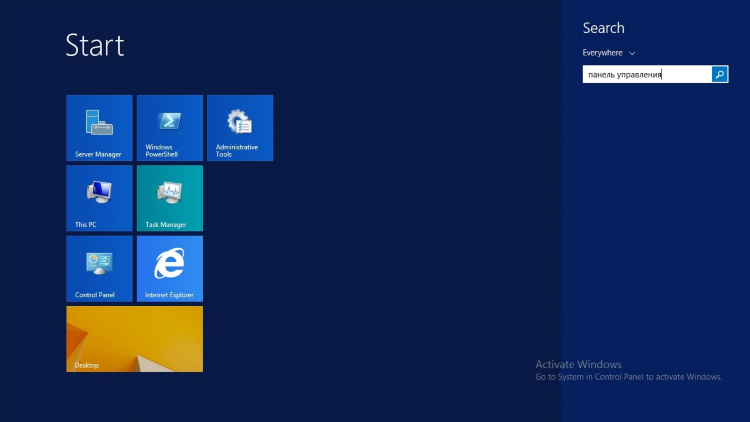

Как поднять VPN на Windows-сервере

Для поднятия VPN на Windows Server можно использовать встроенные средства:

-

Установить роль «Удалённый доступ» через «Диспетчер серверов».

-

Настроить службу Routing and Remote Access (RRAS).

-

Создать VPN-сервер с поддержкой протоколов PPTP, L2TP/IPSec или SSTP.

-

Настроить политики безопасности и авторизации пользователей.

Блок FAQ

Какие протоколы VPN наиболее безопасны для использования?

Наиболее безопасными считаются OpenVPN, WireGuard и IPSec.

Сколько времени требуется, чтобы поднять VPN?

Среднее время поднятия VPN-сервера составляет от 30 минут до нескольких часов в зависимости от опыта и сложности настроек.

Можно ли поднять VPN бесплатно?

Да, использование собственного VPS-сервера и бесплатного ПО позволяет организовать VPN без дополнительных расходов на лицензии.

Какие ошибки чаще всего возникают при поднятии VPN?

Наиболее распространённые ошибки: неправильная настройка маршрутов, ошибки в конфигурационных файлах, несоответствие версий клиента и сервера.

Нужно ли использовать статический IP для сервера VPN?

Статический IP-адрес рекомендуется для стабильной работы VPN, особенно при подключении большого числа клиентов.

Vpn proxy master отзывы

Тесты

Как поменять vpn на телефоне андроид

Альтернативы

Скачать vpn на ноут

Блокировки

Настройка vpn на windows

БезопасностьИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.