Чем тор отличается от впн

Чем Тор отличается от VPN: сравнительный анализ анонимных технологий

Суть технологий: Тор и VPN

Для обеспечения конфиденциальности и анонимности в интернете используются различные инструменты. Наиболее распространёнными являются сеть Tor и виртуальная частная сеть (VPN). Оба решения направлены на защиту пользовательских данных и сокрытие IP-адреса, однако работают по разным принципам.

Сеть Tor (The Onion Router) использует многоуровневую маршрутизацию трафика через децентрализованную сеть узлов. Каждый пакет данных проходит через несколько промежуточных серверов (ретрансляторов), каждый из которых знает только предшествующий и следующий узел.

VPN (Virtual Private Network) создаёт зашифрованный туннель между устройством пользователя и сервером провайдера VPN. Весь трафик передаётся через этот туннель, и в интернете пользователь отображается с IP-адресом сервера VPN.

Чем Тор отличается от VPN по ключевым характеристикам

h2: Сравнение архитектуры и принципов работы

-

Tor:

-

Трафик проходит через минимум три узла: входной, промежуточный и выходной.

-

Каждый узел знает лишь часть маршрута.

-

Маршрутизация основана на принципе «луковичной» структуры (многоуровневое шифрование).

-

Используется преимущественно через браузер Tor.

-

-

VPN:

-

Трафик направляется на сервер провайдера, откуда выходит в интернет.

-

Шифрование осуществляется по всей длине туннеля.

-

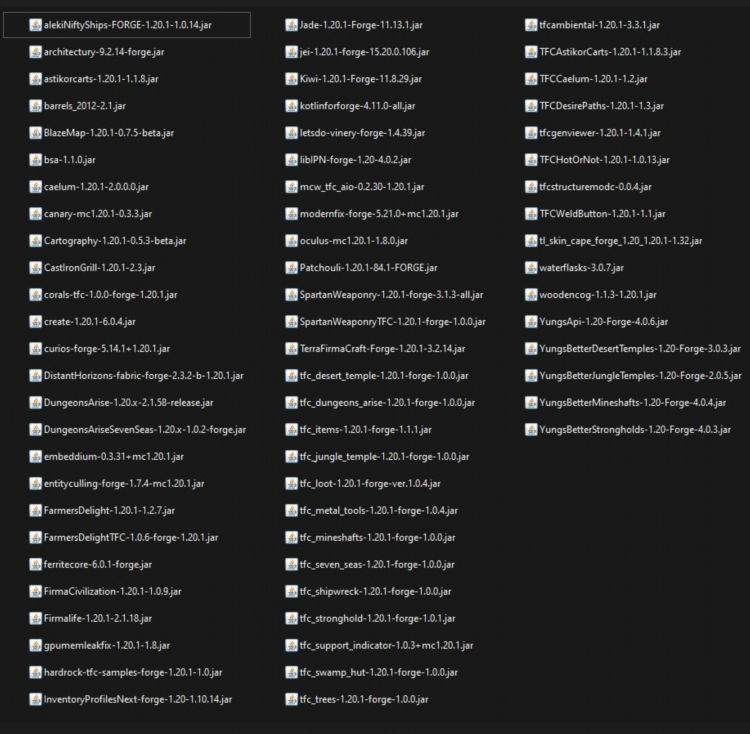

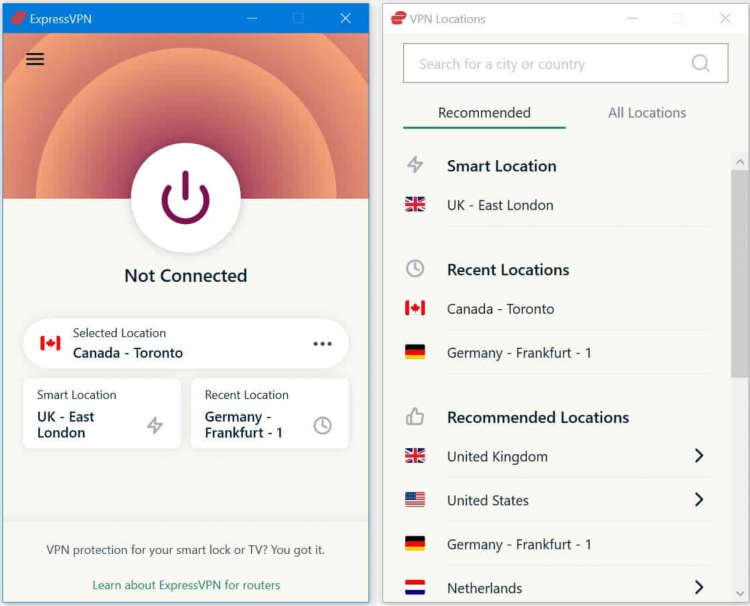

Устанавливается на уровне операционной системы или через специализированные приложения.

-

h2: Уровень анонимности

-

Tor:

-

Обеспечивает высокий уровень анонимности благодаря распределённой сети.

-

Ни один узел не знает как отправителя, так и получателя информации.

-

Используется для доступа к даркнету.

-

-

VPN:

-

Анонимность зависит от политики логирования провайдера.

-

Провайдер может иметь техническую возможность идентификации пользователя.

-

Использование надёжных провайдеров с политикой «no logs» снижает риски утечки данных.

-

h2: Чем Тор отличается от VPN в аспекте производительности и скорости

-

Tor:

-

Существенно снижает скорость соединения из-за многократной маршрутизации.

-

Не предназначен для потокового видео или загрузки больших файлов.

-

-

VPN:

-

Обеспечивает более высокую и стабильную скорость соединения.

-

Подходит для стриминга, онлайн-игр и торрентов (при наличии соответствующих политик у провайдера).

-

h2: Безопасность и уязвимости

-

Tor:

-

Уязвим на уровне выходного узла: трафик покидает сеть Tor в незашифрованном виде (если не используется HTTPS).

-

Опасность MITM-атак на выходных узлах.

-

-

VPN:

-

Защищает весь трафик до выхода на сервер, но сам сервер — единственная точка возможной утечки.

-

Зависимость от доверия к провайдеру.

-

h2: Законность и доступность

-

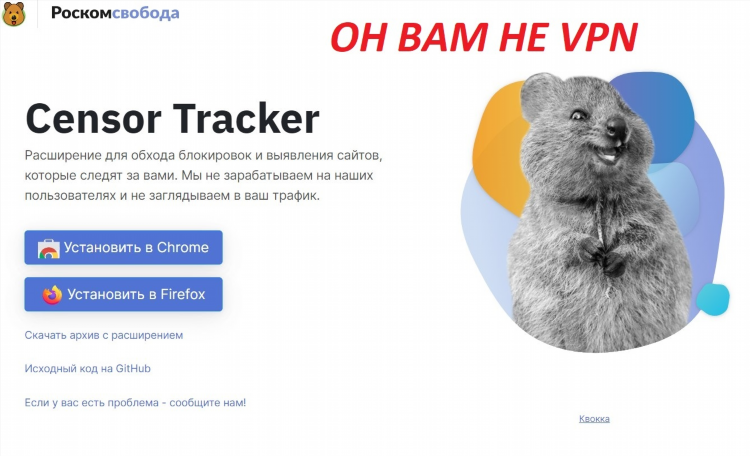

В некоторых странах использование Tor и VPN ограничено или запрещено.

-

VPN-сервисы могут блокироваться по IP, но обход возможен.

-

Tor сложнее заблокировать из-за постоянного изменения маршрутов, однако также может быть ограничен через DPI (Deep Packet Inspection).

h3: Примеры использования

-

Tor предпочтителен в условиях репрессивных режимов и при необходимости высокой анонимности.

-

VPN используется для обеспечения безопасности в публичных сетях, обхода геоблокировок, защиты конфиденциальных данных в бизнес-среде.

FAQ

Что безопаснее: Tor или VPN?

Уровень безопасности зависит от целей. Tor обеспечивает лучшую анонимность, но VPN предлагает более высокую производительность и защиту трафика в публичных сетях.

Можно ли использовать Tor и VPN одновременно?

Да, возможно комбинированное использование (VPN over Tor или Tor over VPN), однако это влияет на скорость и требует корректной настройки.

Может ли провайдер видеть использование Tor или VPN?

Провайдер интернета может определить факт подключения к Tor или VPN, но содержание трафика остаётся зашифрованным.

Подходит ли VPN для доступа в даркнет?

Для доступа в даркнет рекомендуется использовать Tor, поскольку он предназначен именно для этой цели.

Нарушает ли использование Tor или VPN закон?

Само по себе использование не является незаконным в большинстве стран, однако важно учитывать местное законодательство и цели использования.

Выводы

Tor и VPN — инструменты для обеспечения конфиденциальности в сети, но различаются по архитектуре, анонимности, скорости и назначению. Выбор между ними зависит от конкретных задач и требований к безопасности.

Где в айфоне vpn находится

Безопасность

Лантерн vpn скачать

Без Логов

Установить vpn proxy master

Spotify

Vpn бесплатный на пк скачать

ГеоблокиИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.