Ключи впн аутлайн

Ключи VPN аутлайн: что это и как они работают?

Ключи VPN аутлайн представляют собой важный элемент системы виртуальных частных сетей (VPN), обеспечивающий защиту данных и конфиденциальность пользователей в интернете. В этой статье будет рассмотрено, что такое ключи VPN аутлайн, как они функционируют и какие преимущества они предоставляют для пользователей.

Что такое VPN и как они обеспечивают безопасность?

VPN (Virtual Private Network) — это технология, которая позволяет создать защищённое соединение через интернет, предоставляя пользователям анонимность и безопасность. Она используется для защиты передаваемой информации и предотвращения доступа к данным третьими сторонами. VPN создает туннель для передачи данных, который шифруется, обеспечивая защиту от взлома и утечек информации.

Ключи VPN аутлайн играют ключевую роль в процессе шифрования и дешифрования данных, обеспечивая безопасность и надежность подключения. Без них система будет уязвима для атак и утечек информации.

Ключи VPN аутлайн: как они работают?

Ключи VPN аутлайн служат для идентификации и аутентификации клиентов и серверов в сети. Это набор криптографических ключей, которые используются для создания защищённого соединения. Обычно это парные ключи: один публичный, который используется для шифрования данных, и один приватный, который используется для дешифрования.

Когда пользователь подключается к VPN-серверу, его устройство отправляет публичный ключ на сервер. Сервер использует свой приватный ключ для дешифрования и отправляет ответ, зашифрованный с использованием публичного ключа. Этот процесс гарантирует, что только авторизованный пользователь может получить доступ к данным и использовать защищённое соединение.

Виды ключей VPN аутлайн

В контексте VPN существует несколько типов ключей, которые могут быть использованы в аутлайн-сетях. К основным можно отнести:

-

Сессионные ключи. Используются для шифрования и дешифрования данных в рамках одного сеанса. Они генерируются для каждого соединения и автоматически уничтожаются по его завершению.

-

Долговременные ключи. Применяются для создания защищённых туннелей между клиентом и сервером на протяжении длительного времени. Эти ключи используются для аутентификации и формирования первоначального защищённого соединения.

-

Диффи-Хеллман ключи. Эти ключи используются в алгоритме обмена ключами и обеспечивают возможность безопасного обмена криптографическими ключами через незащищённый канал связи.

Преимущества использования ключей VPN аутлайн

Использование ключей в аутлайн-сетях позволяет обеспечить несколько важных преимуществ:

-

Увеличенная безопасность. Шифрование с использованием ключей защищает данные от несанкционированного доступа. Даже если злоумышленник перехватит трафик, он не сможет расшифровать данные без соответствующего ключа.

-

Анонимность пользователей. Ключи VPN аутлайн гарантируют, что данные пользователей скрыты от внешнего наблюдения, что позволяет сохранять анонимность в интернете.

-

Целостность данных. Шифрование и проверка целостности данных с использованием ключей предотвращают изменение передаваемой информации третьими лицами.

-

Поддержка различных протоколов. VPN может работать с различными криптографическими протоколами (например, OpenVPN, IKEv2, L2TP), которые используют ключи для создания защищённых соединений.

Как настроить ключи VPN аутлайн?

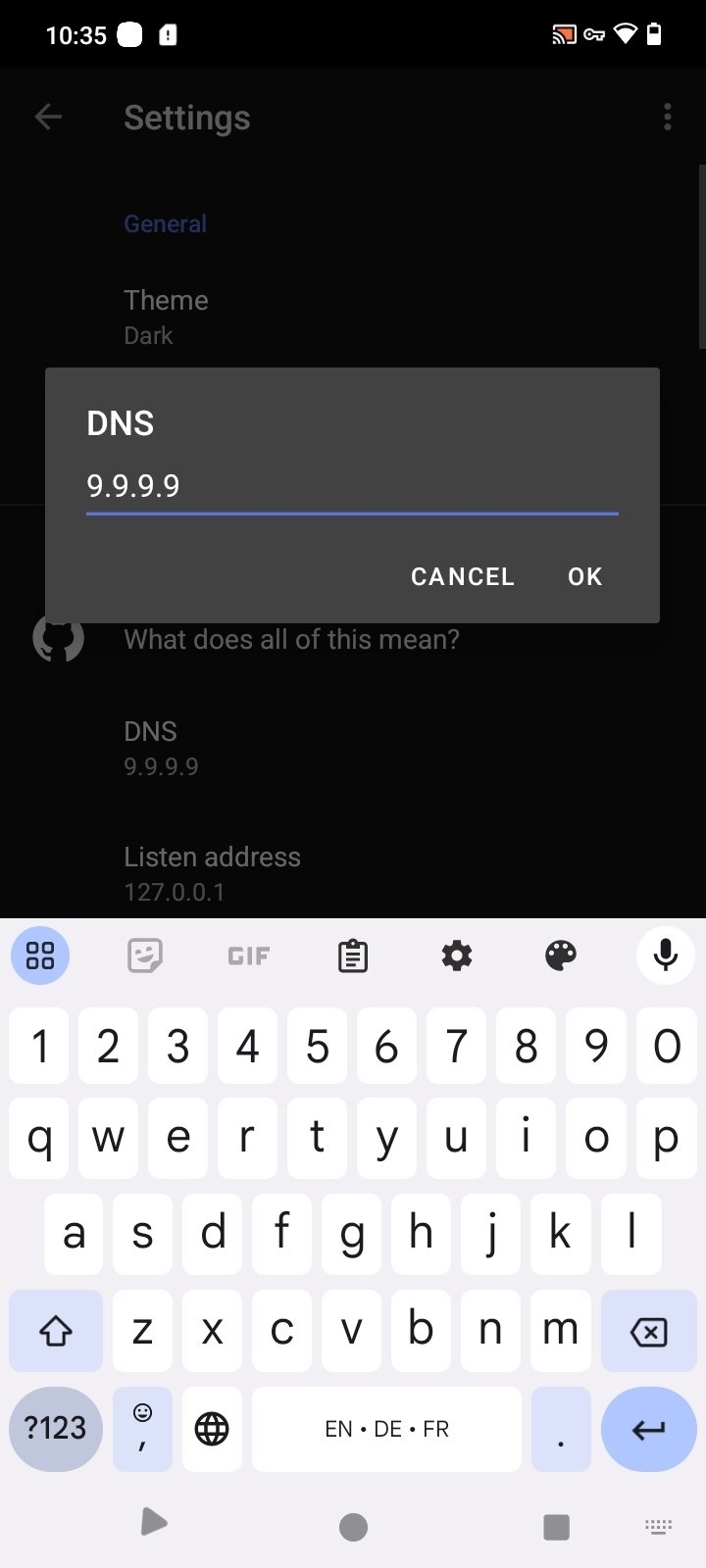

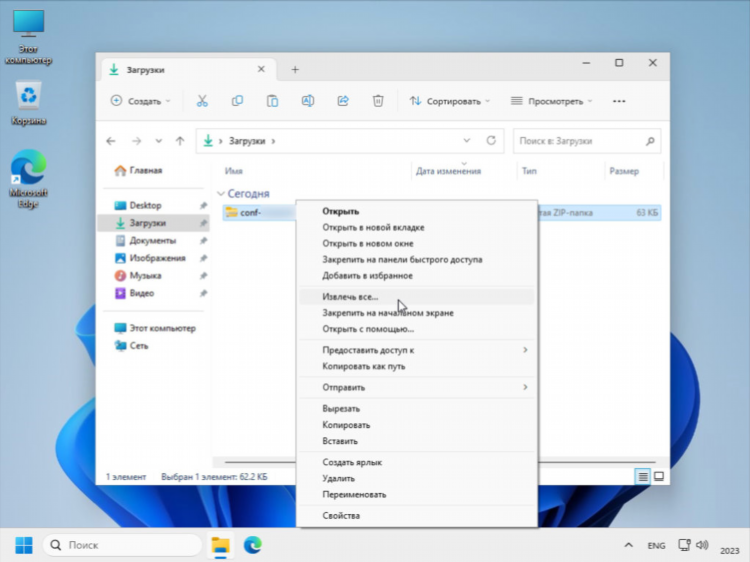

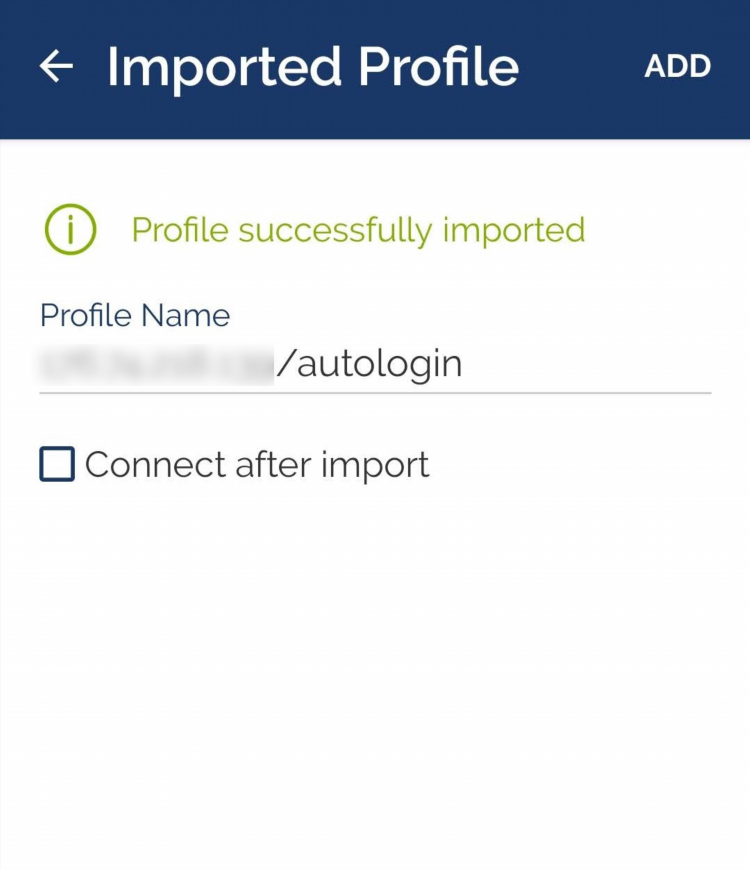

Для того чтобы настроить ключи VPN аутлайн, необходимо выполнить несколько шагов. Настройка включает создание криптографических ключей, их распределение и настройку серверной и клиентской стороны. Рассмотрим основные этапы:

-

Создание ключей. Сначала необходимо создать пару ключей для аутентификации. Обычно это осуществляется через генерацию ключей с использованием криптографических программных решений (например, OpenSSL).

-

Настройка сервера. После создания ключей их нужно загрузить на сервер, чтобы он мог их использовать для создания защищённых туннелей.

-

Настройка клиента. На клиентской стороне необходимо также настроить программу для использования созданных ключей, чтобы обеспечить защищённое соединение с сервером.

Важно помнить, что ключи должны быть защищены от несанкционированного доступа. Для этого рекомендуется использовать дополнительные меры безопасности, такие как двухфакторная аутентификация и регулярная смена ключей.

Типичные ошибки при использовании ключей VPN аутлайн

Некоторые пользователи могут столкнуться с проблемами при настройке и использовании ключей VPN аутлайн. Вот несколько распространённых ошибок:

-

Неправильная генерация ключей. Использование слабых или устаревших алгоритмов может привести к уязвимости системы.

-

Необновленные ключи. Использование одних и тех же ключей на протяжении длительного времени может привести к их взлому, поэтому важно регулярно обновлять ключи.

-

Неадекватная защита ключей. Если ключи хранятся в небезопасных местах (например, на открытых серверах или в незашифрованных файлах), они могут быть украдены злоумышленниками.

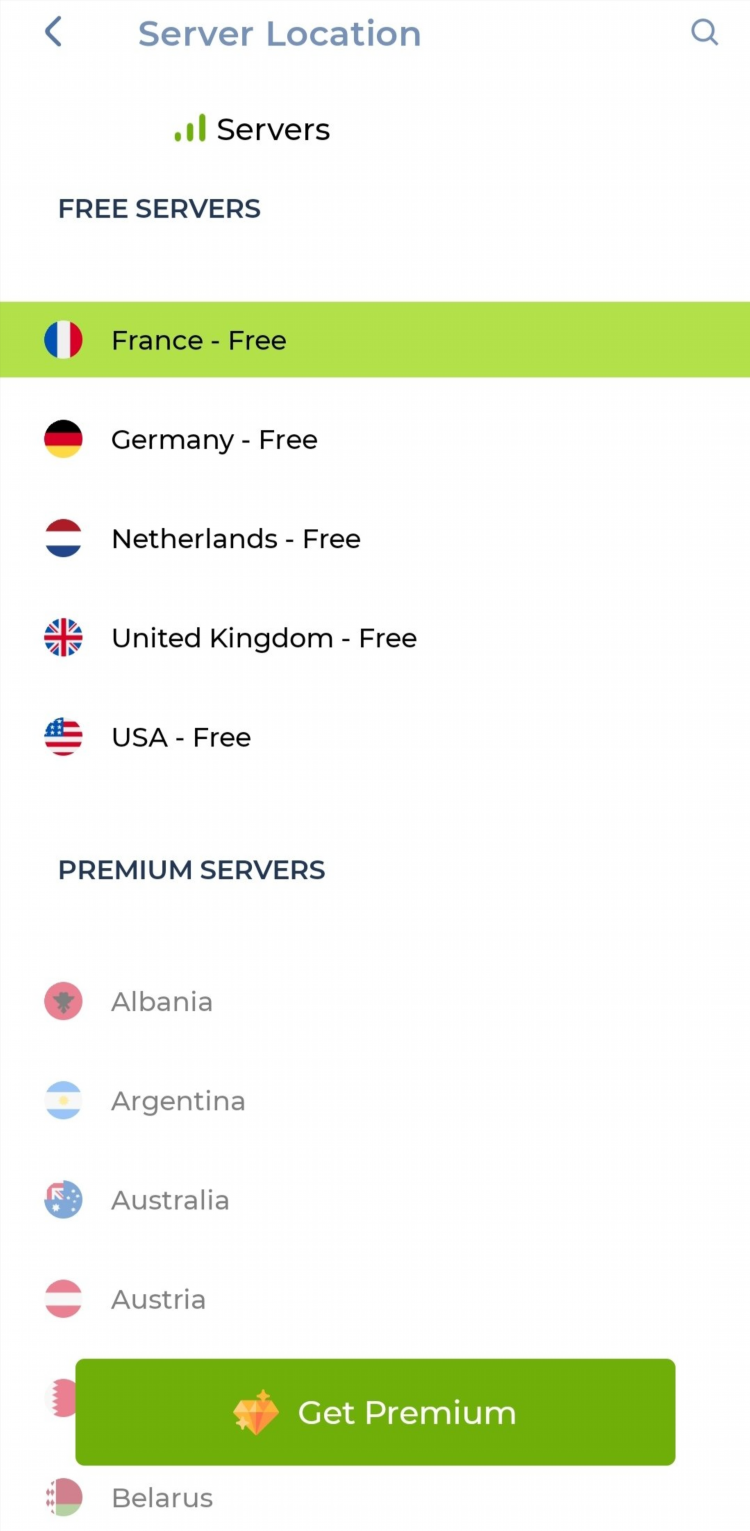

Как выбрать VPN с поддержкой ключей аутлайн?

При выборе VPN-сервиса, который использует ключи для аутентификации и шифрования, важно обратить внимание на несколько факторов:

-

Поддержка современных криптографических протоколов. Выбирайте сервисы, которые используют современные и проверенные протоколы безопасности, такие как OpenVPN, WireGuard и IKEv2.

-

Регулярные обновления безопасности. Ключи должны обновляться на сервере и клиенте, чтобы минимизировать риск утечек данных.

-

Простота настройки. Хороший VPN-сервис должен предоставлять чёткие инструкции по настройке ключей и шифрования.

FAQ

1. Что такое ключи VPN аутлайн?

Ключи VPN аутлайн — это криптографические ключи, используемые для шифрования и аутентификации соединений в сети VPN. Они обеспечивают безопасность данных и анонимность пользователей.

2. Как генерируются ключи VPN аутлайн?

Ключи обычно генерируются с помощью криптографических инструментов, таких как OpenSSL, и состоят из публичного и приватного ключей для обеспечения безопасного обмена данными.

3. Почему важно регулярно обновлять ключи VPN?

Регулярное обновление ключей помогает предотвратить их взлом и гарантирует, что соединение остаётся защищённым от новых угроз.

4. Какие протоколы используют ключи VPN аутлайн для шифрования?

Среди популярных протоколов, использующих ключи VPN аутлайн, можно выделить OpenVPN, IKEv2, L2TP и WireGuard. Эти протоколы обеспечивают высокий уровень безопасности.

5. Какие ошибки часто встречаются при настройке ключей VPN?

Типичные ошибки включают неправильную генерацию ключей, хранение их в небезопасных местах и использование устаревших алгоритмов шифрования.

Thunder vpn скачать бесплатно

Альтернативы

Как включить впн в виндовс 11

Блокировки

Почему не работает радмин впн майнкрафт

Безопасность

Випиэн планет скачать бесплатно

Без Логов

Что такое outline в css

Spotify

Как скачать бесплатно впн на андроид

ГеоблокиИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.