Впн только для одного сайта

ВПН только для одного сайта: особенности настройки и применения

Использование VPN только для одного сайта представляет собой специализированный подход к обеспечению конфиденциальности и доступа к ограниченным ресурсам. Такой метод позволяет направлять трафик к выбранному домену через защищённый туннель, сохраняя при этом прямое соединение с остальными веб-ресурсами. Это актуально в случаях, когда требуется минимизировать задержки или обеспечить изоляцию VPN-соединения.

Преимущества использования VPN только для одного сайта

Настройка VPN на уровне одного сайта предоставляет ряд технических и практических преимуществ:

-

Минимизация нагрузки на сеть и систему, так как остальной трафик идёт напрямую.

-

Снижение риска блокировок со стороны VPN-сервисов на нецелевых сайтах.

-

Точная изоляция трафика для соблюдения корпоративных или юридических требований.

-

Повышение скорости доступа к общим ресурсам за счёт использования локального подключения.

Способы настройки VPN только для одного сайта

Существует несколько методов реализации такого подключения. Каждый вариант зависит от используемой операционной системы, уровня доступа и целей применения.

1. Использование split tunneling

Split tunneling — это технология, позволяющая направлять только часть трафика через VPN. Она доступна во многих корпоративных и коммерческих VPN-клиентах. Для реализации необходимо:

-

Установить клиент с поддержкой split tunneling.

-

Настроить правила маршрутизации, указав конкретный домен или IP-адрес сайта.

-

Проверить, что остальной трафик идёт напрямую.

2. Настройка через прокси с маршрутизацией

Альтернативой является применение локального прокси-сервера (например, через socks5), который работает поверх VPN. В этом случае:

-

Прокси используется исключительно для одного домена.

-

VPN настраивается на уровне туннеля, доступного только через прокси.

-

Требуется соответствующая маршрутизация и фильтрация DNS-запросов.

3. Использование расширений браузера

Некоторые VPN-сервисы предлагают расширения для браузеров, которые позволяют выборочно применять VPN:

-

Указывается список доменов, для которых активен VPN.

-

Прочий трафик направляется без туннелирования.

-

Эффективно только для трафика внутри браузера.

Технические ограничения и риски

При использовании VPN только для одного сайта необходимо учитывать следующие аспекты:

-

DNS-запросы могут утекать за пределы VPN, если не настроена безопасная маршрутизация.

-

Сбои в split tunneling могут привести к полной активации VPN на всём трафике.

-

Программная совместимость может ограничивать возможности настройки в некоторых ОС (например, в iOS и Android).

-

Политики провайдеров VPN могут запрещать или ограничивать выборочное туннелирование.

Практические сценарии использования

Выделенное VPN-соединение может применяться в следующих ситуациях:

-

Доступ к внутренним корпоративным ресурсам без влияния на другой трафик.

-

Использование зарубежных сервисов, заблокированных в регионе, при сохранении локального подключения.

-

Обход геоблокировок только для одного медиа-ресурса (например, стриминговой платформы).

Требования к VPN-сервису

Для настройки VPN только для одного сайта VPN-провайдер должен соответствовать следующим критериям:

-

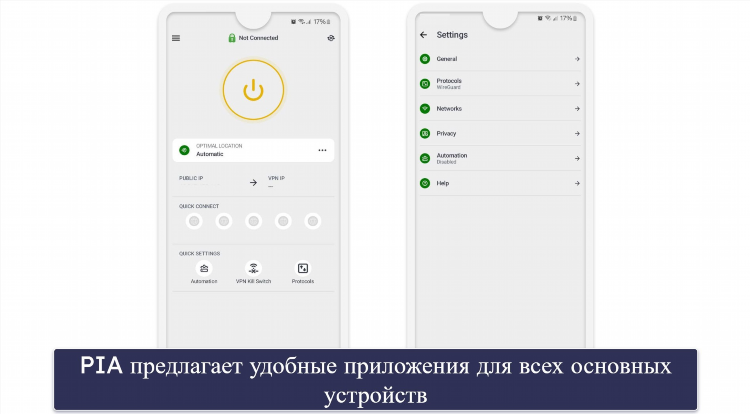

Поддержка split tunneling или конфигурации маршрутов.

-

Возможность настройки через OpenVPN, WireGuard или прокси-серверы.

-

Наличие официальной документации по выборочной маршрутизации.

-

Поддержка конфигураций на уровне операционной системы и приложений.

FAQ

Как проверить, что VPN работает только для одного сайта?

Следует использовать инструменты трассировки маршрута (traceroute, ping, whois) или онлайн-сервисы проверки IP-адреса. Сравнение IP для целевого сайта и других ресурсов покажет, используется ли VPN изолированно.

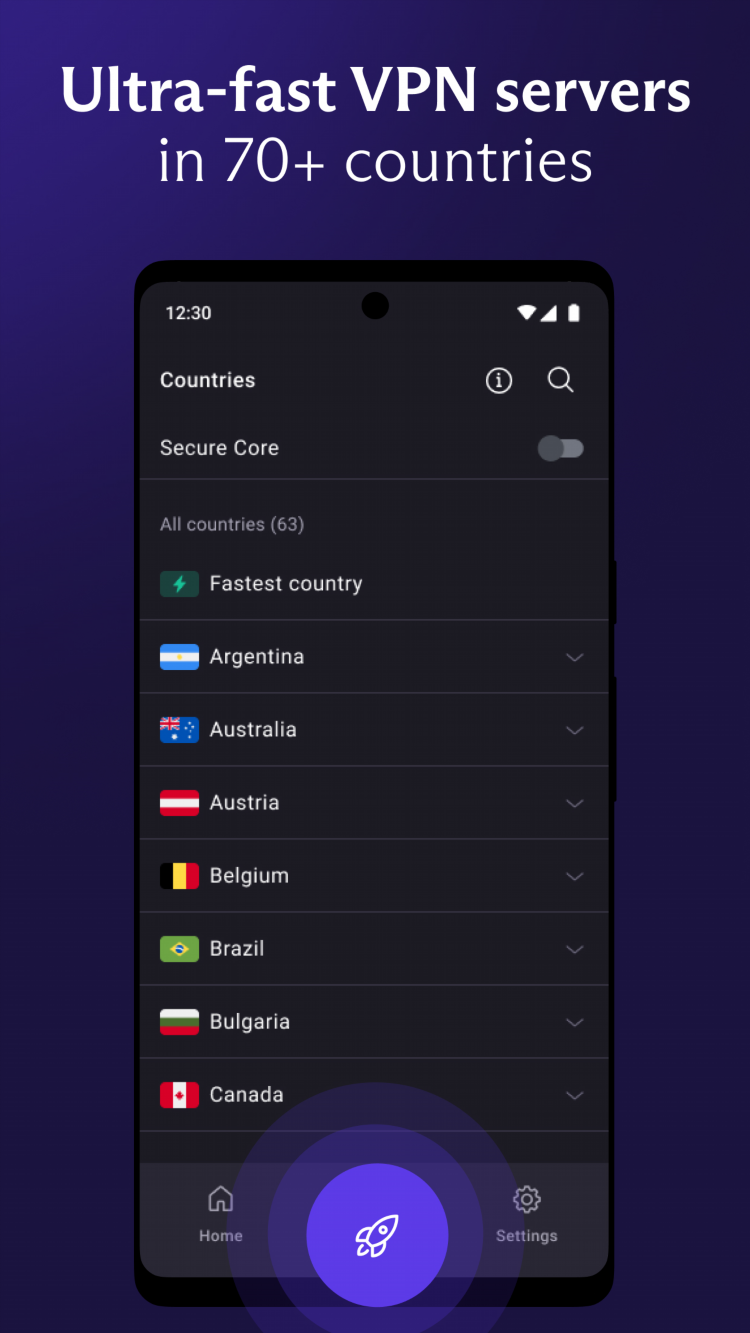

Какие VPN-сервисы поддерживают split tunneling?

Такая возможность есть у крупных провайдеров, таких как NordVPN, ExpressVPN, ProtonVPN (в настольных приложениях). Точную информацию необходимо уточнять в технической документации.

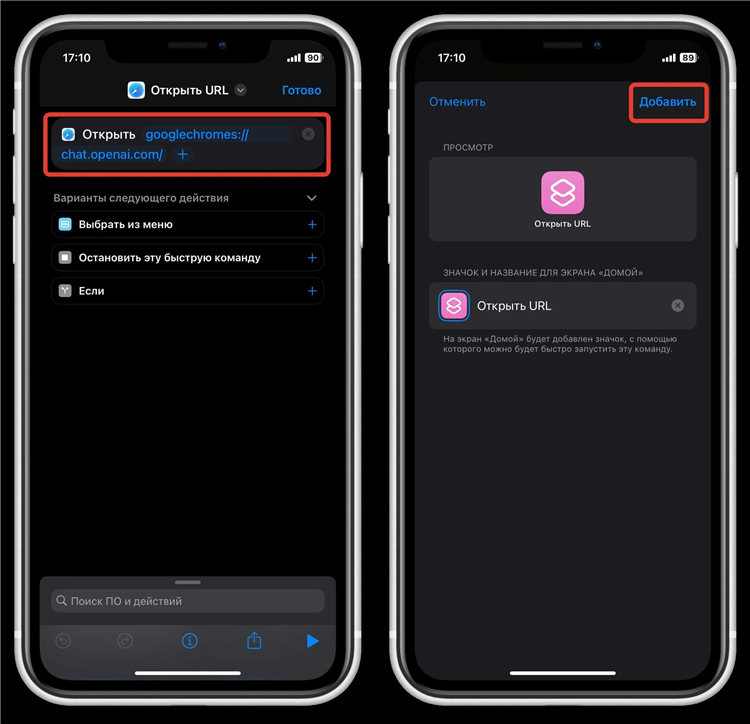

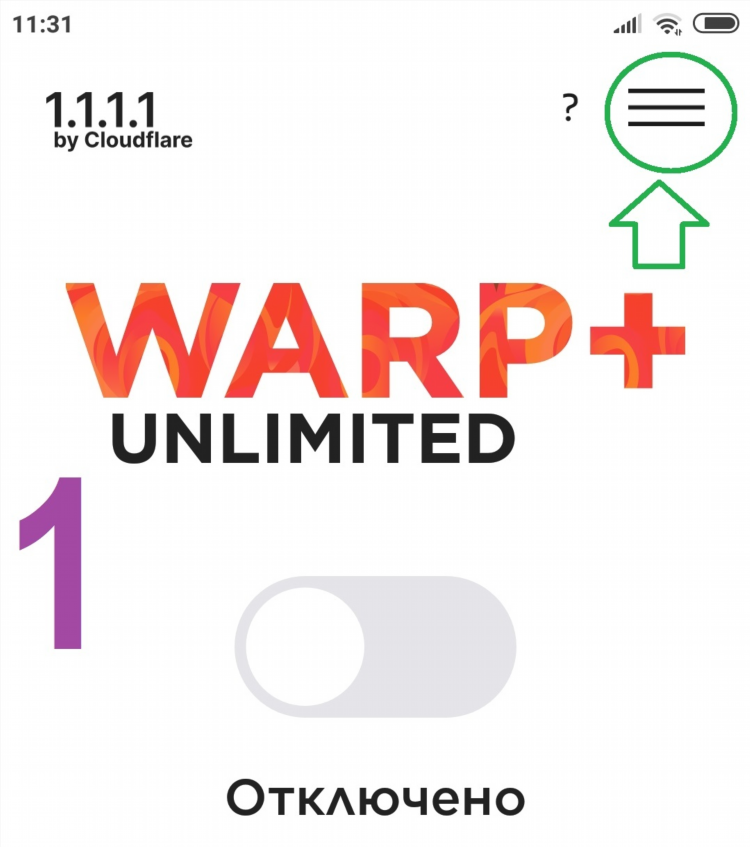

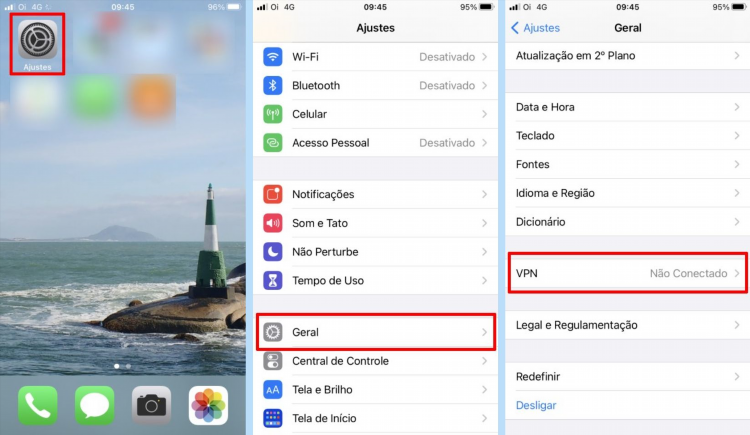

Можно ли настроить VPN только для одного сайта на мобильных устройствах?

На Android возможно применение split tunneling через сторонние клиенты. На iOS реализация ограничена и требует использования конфигурационных профилей.

Нужно ли использовать DNS через VPN при выборе туннелирования для одного сайта?

Да. Без надлежащей настройки DNS-запросы могут быть отправлены вне VPN, что приведёт к утечке информации и потере конфиденциальности.

Является ли такое подключение безопасным?

При корректной настройке и использовании надёжного VPN-провайдера передача данных к целевому сайту будет защищена, но безопасность остального трафика не гарантируется.

Быстрый впн на пк

Без Логов

Warp vpn не подключается

Spotify

Vpn новая версия

Туризм

Впн на микротик

LinuxИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.