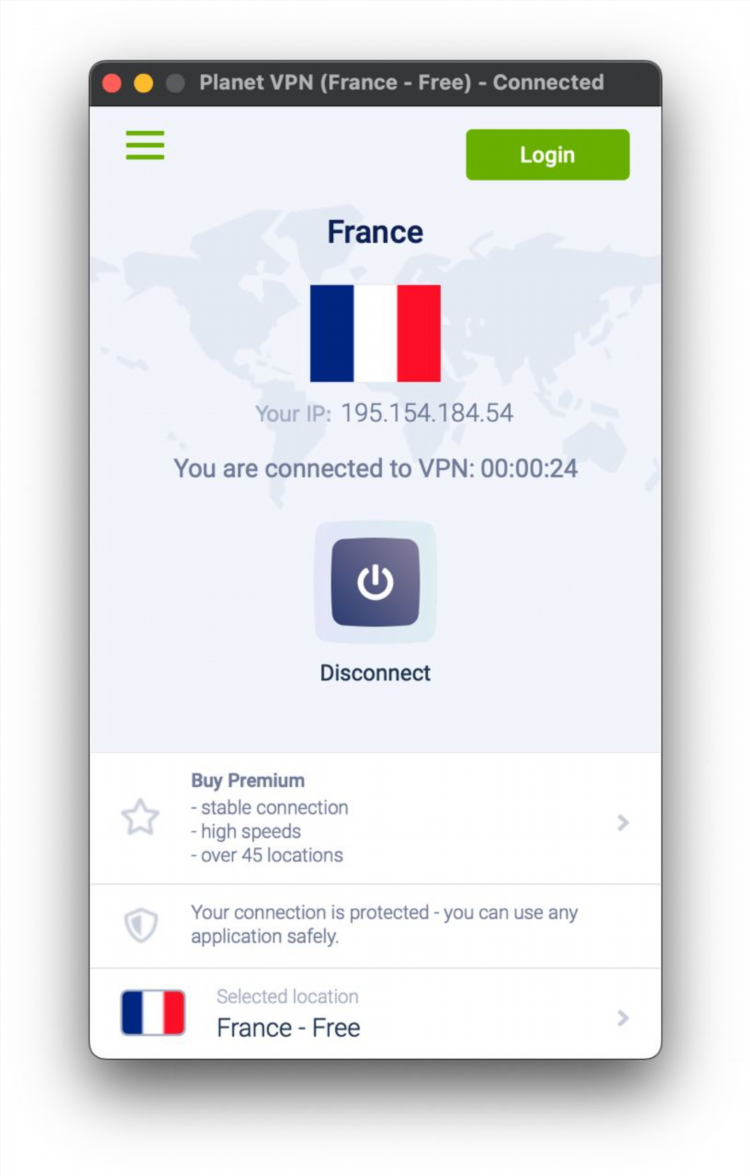

Скачать whoer vpn бесплатно

Информация о возможностях и ограничениях бесплатной версии Whoer VPN, порядок загрузки с официального сайта, рекомендации по безопасному использованию и сравнение бесплатной и платной версии сервиса....

Vpn премиум бесплатно

В статье рассмотрены способы получения VPN премиум бесплатно, их преимущества, ограничения и риски. Оценены пробные версии, акции и бесплатные планы с ограничениями, а также даны рекомендации по выбору безопасных сервисов....

Ссылки впн

Ссылки VPN обеспечивают доступ к безопасным соединениям, настройкам и серверным ресурсам. В статье рассмотрены виды ссылок, их роль в безопасности, выбор надёжных сервисов и риски, связанные с использованием сторонних ссылок....

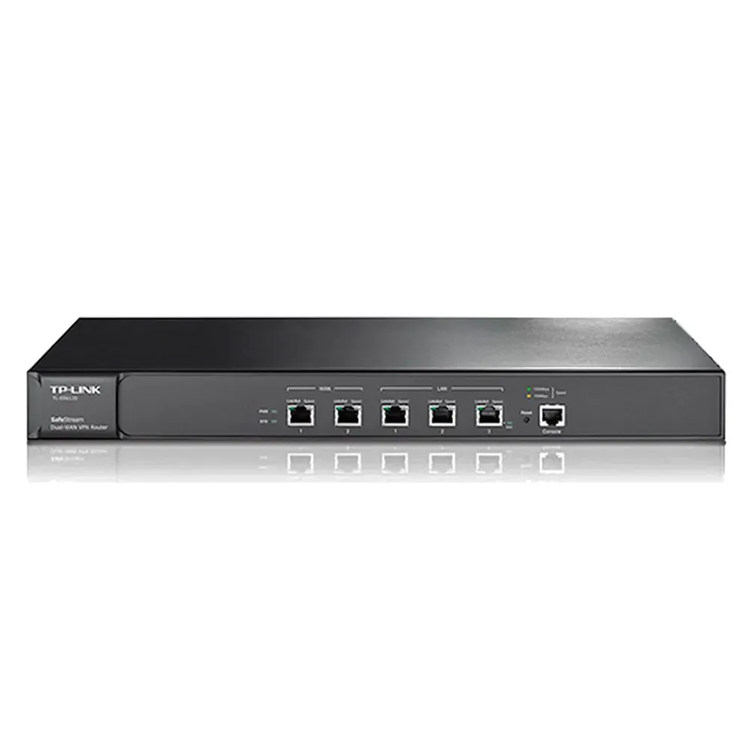

Как поднять vpn на роутере

В статье подробно описан процесс настройки VPN на роутере, включая выбор подходящего устройства, настройку различных VPN-протоколов и проверку работы соединения для обеспечения безопасности и конфиденциальности в сети....

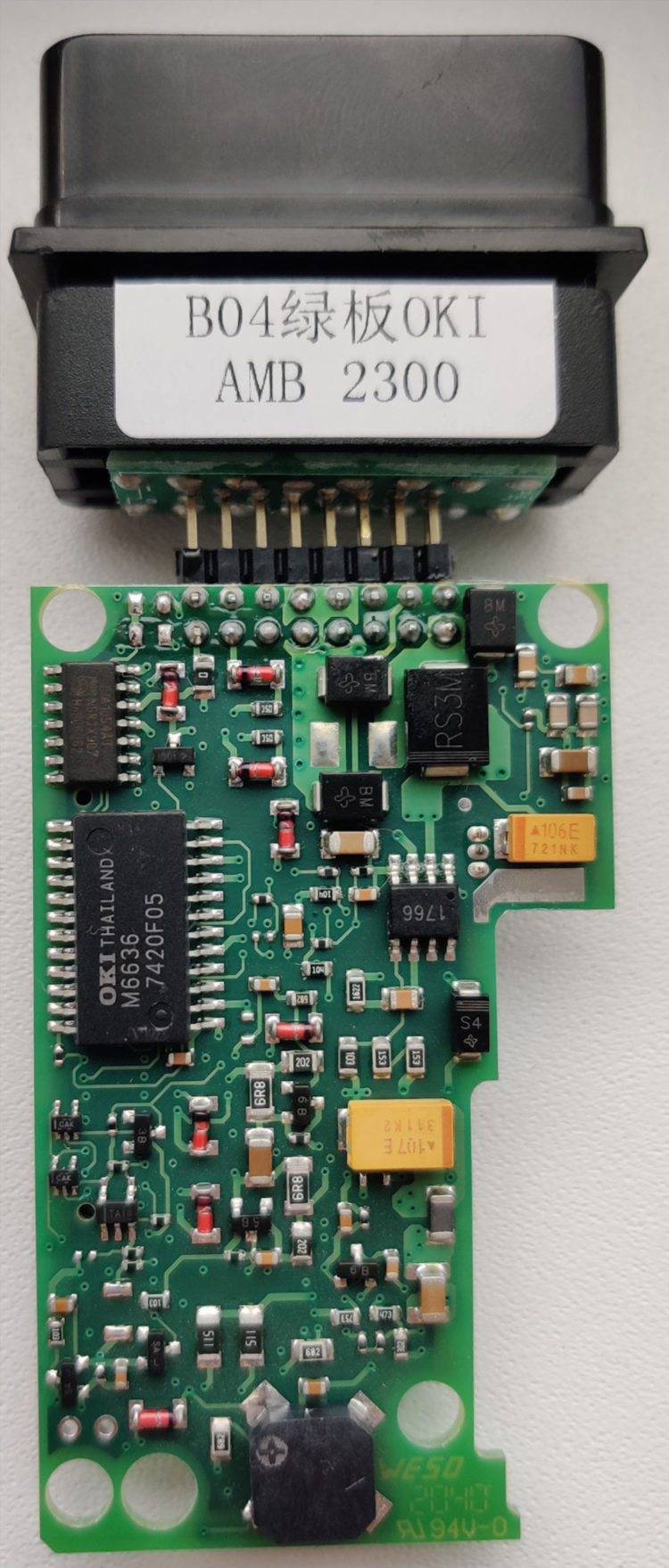

Настройка vpn на роутере tp link archer

Пошаговая инструкция по настройке VPN на роутере TP-Link Archer с использованием протоколов PPTP, L2TP и OpenVPN. Описание требований, конфигурации, проверки подключения и управления трафиком устройств....

Скачать эксперт впн

Статья объясняет, как скачать и установить Эксперт ВПН для защиты конфиденциальности в интернете, обхода блокировок и обеспечения безопасности при использовании публичных сетей. Рассматриваются ключевые преимущества и...

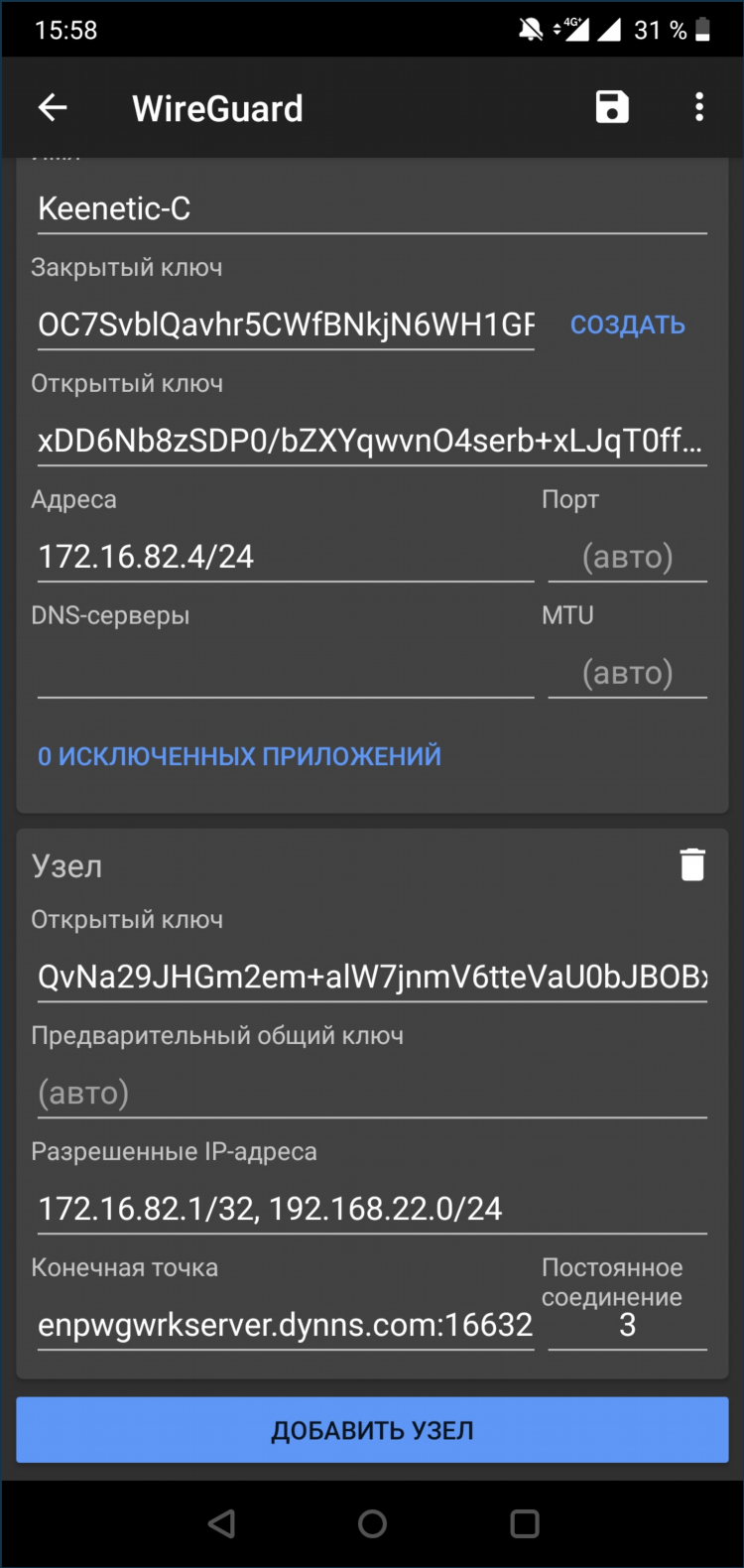

Лучшие протоколы vpn

Обзор лучших протоколов VPN, их характеристик, преимуществ и недостатков. Рассматриваются популярные варианты, такие как OpenVPN, IKEv2/IPSec, WireGuard, L2TP/IPSec и PPTP, с акцентом на безопасность, скорость и совместимость....

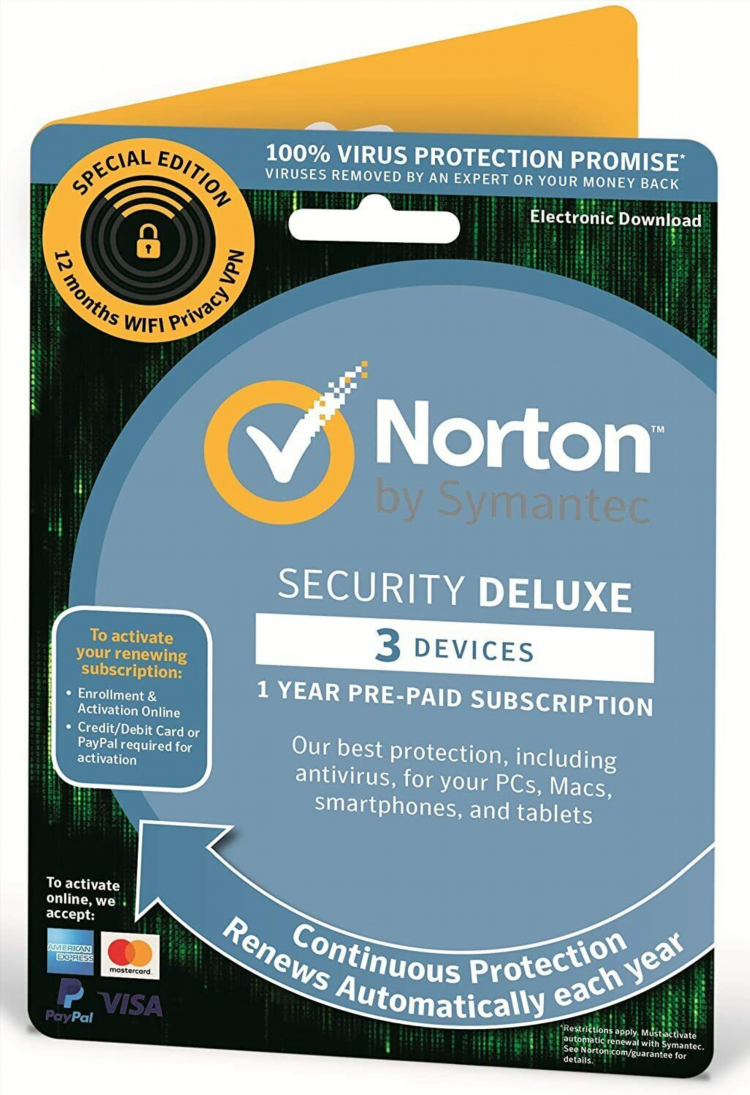

Outline не устанавливается на windows

В статье рассмотрены основные причины, по которым Outline не устанавливается на Windows, а также предложены методы устранения ошибок, связанных с несовместимостью системы, антивирусами и правами администратора....

Keenetic ultra vpn настройка

Подробное руководство по настройке VPN на маршрутизаторе Keenetic Ultra. Рассматриваются этапы конфигурации, поддерживаемые протоколы и рекомендации по безопасности для эффективной работы VPN-соединений....

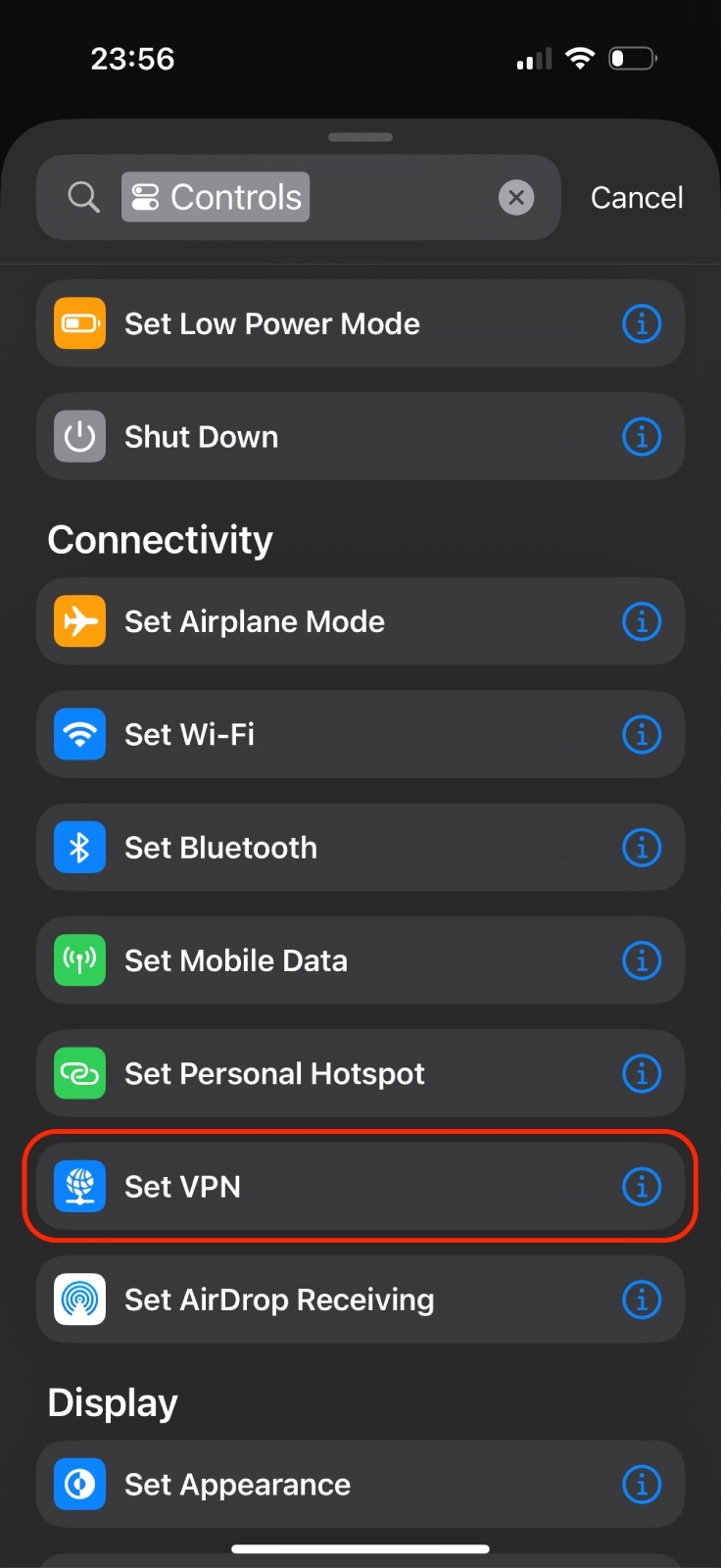

Как посмотреть впн

Статья описывает методы проверки работы VPN, включая использование онлайн-сервисов, командной строки и тестирование безопасности. Рассматриваются способы выявления утечек данных и проверки активных подключений на различных...