Vpn под linux

VPN под Linux: особенности настройки и использования

Что такое VPN и зачем он нужен в Linux-среде

VPN (Virtual Private Network) — это технология, обеспечивающая защищённое соединение между устройством пользователя и удалённым сервером. Она шифрует интернет-трафик и позволяет скрывать реальное местоположение. Использование VPN под Linux особенно актуально в корпоративных средах, для безопасного доступа к внутренним ресурсам и обхода географических ограничений.

Популярные решения VPN под Linux

Среди наиболее распространённых решений VPN под Linux можно выделить следующие:

-

OpenVPN — надёжный и гибкий протокол с открытым исходным кодом.

-

WireGuard — современное решение с высокой скоростью и простотой конфигурации.

-

IPSec (strongSwan) — широко применяемый протокол в корпоративной среде.

-

L2TP/IPSec — часто используется для совместимости с устаревшими системами.

-

PPTP — устаревший протокол с низким уровнем безопасности (не рекомендуется для использования).

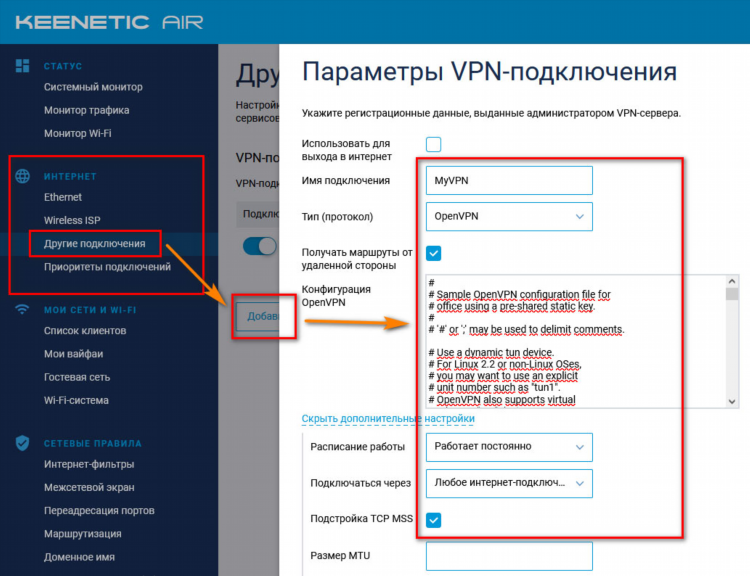

Настройка OpenVPN под Linux

Настройка OpenVPN под Linux включает следующие этапы:

-

Установка клиента OpenVPN через менеджер пакетов:

-

В Ubuntu/Debian:

sudo apt install openvpn -

В CentOS/Fedora:

sudo dnf install openvpn

-

-

Получение конфигурационных файлов от провайдера VPN.

-

Запуск клиента с использованием конфигурации:

-

sudo openvpn --config /путь/к/файлу.ovpn

-

-

Проверка подключения с помощью команды

ip aилиcurl ifconfig.me.

Использование WireGuard в Linux-среде

WireGuard встроен в ядро Linux, начиная с версии 5.6. Для его настройки необходимо:

-

Установить пакет:

-

В Debian/Ubuntu:

sudo apt install wireguard

-

-

Сгенерировать ключи:

-

wg genkey | tee privatekey | wg pubkey > publickey

-

-

Создать конфигурационный файл

/etc/wireguard/wg0.confс параметрами интерфейса и пиринга. -

Запустить интерфейс командой:

sudo wg-quick up wg0

WireGuard обеспечивает высокую производительность и минимальные накладные расходы по сравнению с другими протоколами.

Особенности настройки VPN-сервера под Linux

Развёртывание собственного VPN-сервера под Linux требует следующих шагов:

-

Установка программного обеспечения сервера (например, OpenVPN или WireGuard).

-

Генерация криптографических ключей и сертификатов.

-

Настройка правил iptables для перенаправления трафика.

-

Включение IP-переадресации в системе (

/etc/sysctl.conf).

Такая конфигурация часто используется для корпоративного доступа и обеспечения дополнительного уровня безопасности.

Безопасность при использовании VPN под Linux

Основные рекомендации по обеспечению безопасности при работе с VPN:

-

Использовать только надёжные протоколы (WireGuard, OpenVPN, IPSec).

-

Проверять целостность конфигурационных файлов.

-

Ограничивать доступ к VPN-серверу по IP или через аутентификацию по сертификатам.

-

Обновлять программное обеспечение VPN-клиента и сервера.

Интеграция VPN с NetworkManager

Для удобного управления VPN-подключениями в графических окружениях Linux можно использовать NetworkManager. Поддерживаются следующие плагины:

-

network-manager-openvpn -

network-manager-strongswan -

network-manager-l2tp -

network-manager-wireguard

После установки соответствующего плагина настройка VPN выполняется через стандартный графический интерфейс.

FAQ

Какие VPN-сервисы поддерживают Linux?

Большинство коммерческих VPN-сервисов предоставляют файлы конфигурации для OpenVPN или WireGuard, совместимые с Linux.

Как проверить, что VPN работает под Linux?

Проверяется IP-адрес до и после подключения через команды curl ifconfig.me или ip a.

Можно ли использовать VPN под Linux без root-доступа?

В большинстве случаев требуется root-доступ для запуска VPN-клиента, особенно при изменении маршрутизации и интерфейсов сети.

Какой протокол VPN наиболее надёжен для Linux?

Наиболее надёжными считаются OpenVPN и WireGuard. Выбор зависит от требований к скорости, безопасности и совместимости.

Как автоматически запускать VPN при старте системы в Linux?

Для OpenVPN можно использовать systemd-сервис или конфигурацию в /etc/openvpn/. Для WireGuard используется wg-quick с systemd-юнитом.

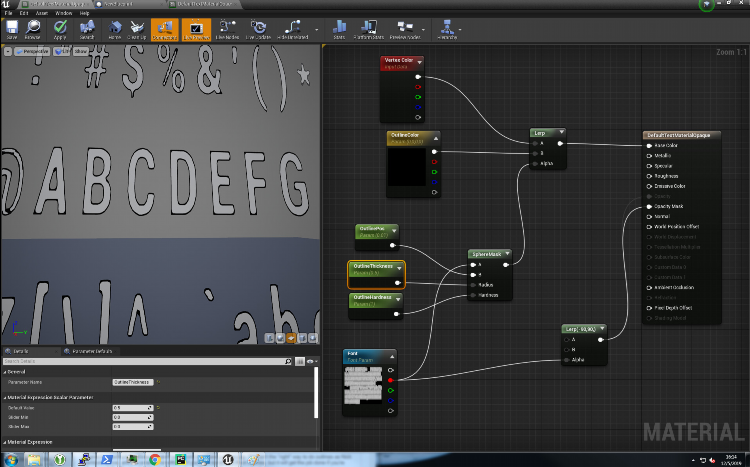

Шрифт outline

YouTube

Чем опасен впн на телефоне

Бизнес

Что такое супер vpn и для чего он нужен

Альтернативы

Скачать бесплатно vpn на компьютер

Блокировки

Впн только для одного сайта

Безопасность

Быстрый впн на пк

Без ЛоговИнформация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.